[Výukový program] Co je trojský kůň pro vzdálený přístup a jak jej detekovat / odebrat? [Tipy MiniTool]

What S Remote Access Trojan How Detect Remove It

Souhrn :

Tento článek složený na oficiálních stránkách MiniTool poskytuje úplnou recenzi o trojském koně se vzdáleným přístupem. Pokrývá jeho význam, funkce, špatné účinky, detekci, odstranění a také metody ochrany. Přečtěte si níže uvedený obsah a důkladně pochopte trojského koně RAT.

Rychlá navigace:

Definice vzdáleného trojského koně

Co je to RAT Virus?

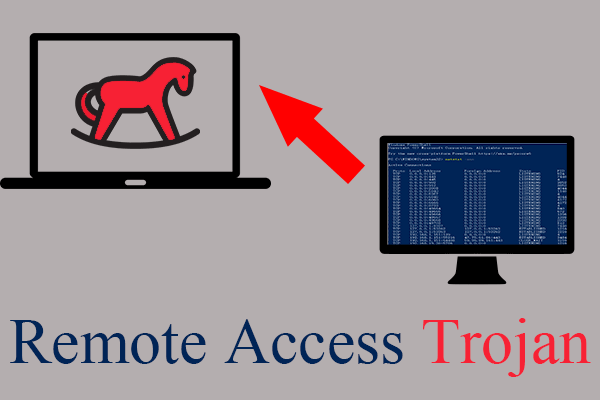

Trojan se vzdáleným přístupem (RAT), nazývaný také creepware, je druh malwaru, který ovládá systém prostřednictvím vzdáleného síťového připojení. Infikuje cílový počítač prostřednictvím speciálně nakonfigurovaných komunikačních protokolů a umožňuje útočníkovi získat neoprávněný vzdálený přístup k oběti.

RAT trojan je obvykle nainstalován v počítači bez vědomí jeho vlastníka a často jako trojský kůň nebo užitečné zatížení. Například se obvykle stahuje neviditelně s přílohou e-mailu, soubory torrentu, webovými odkazy nebo uživatelem požadovaným programem, jako je hra. Zatímco cílené útoky motivovaného útočníka mohou klamat požadované cíle do instalace RAT podvod prostřednictvím taktiky sociálního inženýrství nebo dokonce dočasným fyzickým přístupem k požadovanému stroji.

Jakmile se dostanete do stroje oběti, RAT malware skryje své škodlivé operace před obětí nebo antivirem nebo bránou firewall a použije infikovaného hostitele k šíření do dalších zranitelných počítačů k vytvoření botnetu.

Co dělá RAT Virus?

Vzhledem k tomu, že trojan se vzdáleným přístupem umožňuje správu, je schopen dělat téměř všechno na počítači oběti.

- Získejte přístup k důvěrným informacím, včetně uživatelských jmen, hesel, čísel sociálního zabezpečení a účtů kreditních karet.

- Monitorujte webové prohlížeče a další počítačové aplikace a získejte historii vyhledávání, e-maily, protokoly chatu atd.

- Unést webovou kameru systému a nahrávat videa.

- Monitorujte aktivitu uživatelů pomocí klávesových zkratek nebo spywaru.

- Pořizujte snímky obrazovky na cílovém počítači.

- Prohlížejte, kopírujte, stahujte, upravujte nebo dokonce mazejte soubory.

- Naformátujte jednotky pevného disku vymazat data.

- Změňte nastavení počítače.

- Distribuujte malware a viry.

Jak nastavit a používat vzdálenou plochu v systému Windows 10, podívejte se zde

Jak nastavit a používat vzdálenou plochu v systému Windows 10, podívejte se zdeMnoho lidí chce ve Windows 10 nastavit a používat vzdálenou plochu, ale neví jak. Píšu to proto, abych jim pomohl.

Přečtěte si vícePříklady trojského koně pro vzdálený přístup

Od té doby spam RAT vznikne, existuje jich spousta typů.

1. Zpětný otvor

Rootkit Back Orifice (BO) je jedním z nejznámějších příkladů RAT. Vyrobila jej hackerská skupina s názvem Cult of the Dead Cow (cDc), aby ukázala bezpečnostní nedostatky řady operačních systémů (OS) Microsoft Windows 9X. Název toho RAT exploit je slovní hříčka v softwaru Microsoft BackOffice Server, který může řídit více strojů současně a spoléhat se na zobrazování.

Back Orifice je počítačový program vyvinutý pro vzdálenou správu systému. Umožňuje člověku ovládat PC ze vzdáleného místa. Program debutoval na DEF CON 6 1. srpnaSvatý, 1998. Byl vytvořen sirem Dysticem, členem cDc.

Ačkoli má Back Orifice legitimní účely, díky svým funkcím je dobrou volbou pro škodlivé použití. Z tohoto nebo z jiných důvodů antivirový průmysl nástroj okamžitě roztřídí jako malware a přidá jej do svých seznamů karantény.

Back Orifice má 2 varianty pokračování, Back Orifice 2000 vydanou v roce 1999 a Deep Back Orifice francouzské kanadské hackerské organizace QHA.

2. Sakula

Sakula, také známý jako Sakurel a VIPER, je další trojský kůň pro vzdálený přístup, který se poprvé objevil v listopadu 2012. Byl používán v cílených průnikech v průběhu roku 2015. Sakula umožňuje protivníkovi spouštět interaktivní příkazy a stahovat a spouštět další komponenty.

6 způsobů, jak opravit chybu vzdálené plochy Windows 10 nefunguje

6 způsobů, jak opravit chybu vzdálené plochy Windows 10 nefungujeKdyž se pokusíte připojit ke vzdálenému počítači, ale zobrazí se chyba nefunguje vzdálená plocha Windows 10, můžete v tomto příspěvku najít způsoby, jak tuto chybu opravit.

Přečtěte si více3. díl 7.

Sub7, také známý jako SubSeven nebo Sub7Server, je RAT botnet . Jeho název byl odvozen hláskováním NetBus zpět (suBteN) a výměnou deseti se sedmi.

Sub 7 obvykle umožňuje nezjištěný a neoprávněný přístup. Bezpečnostní průmysl to tedy obvykle považuje za trojského koně. Sub7 pracoval na operačních systémech Windows 9x a Windows NT až do Windows 8.1 včetně.

Sub7 není udržován od roku 2014.

4. PoisonIvy

PoisonIvy RAT keylogger , také nazývaný Backdoor.Darkmoon, umožňuje keyloggování, obrazovku / snímání videa , správa systému, přenos souborů, krádež hesla a přenos dat. Byl navržen čínským hackerem kolem roku 2005 a byl použit v několika významných útocích, včetně útoků Nitro na chemické společnosti a porušení autentizačního nástroje RSA SecurID, a to jak v roce 2011.

5. DarkComet

DarkComet vytvořil Jean-Pierre Lesueur, známý jako DarkCoderSc, nezávislý programátor a počítačový bezpečnostní kodér z Francie. Ačkoli byla tato aplikace RAT vyvinuta již v roce 2008, začala se šířit počátkem roku 2012.

V srpnu 2018 byl DarkComet na neurčito zastaven a jeho stahování již na jeho oficiálních webových stránkách nejsou nabízeny. Důvodem je jeho použití v syrské občanské válce ke sledování aktivistů a také strach jeho autora ze zatčení z nejmenovaných důvodů.

NanoCore RAT převezme kontrolu nad vaším PC

NanoCore RAT převezme kontrolu nad vaším PCDávejte pozor na NanoCore RAT, protože je nebezpečnější než průměrný RAT; zaútočí na systém Windows a získá úplnou kontrolu nad tímto počítačem.

Přečtěte si víceKromě výše uvedených příkladů existuje mnoho dalších trojských programů pro vzdálený přístup, jako jsou CyberGate, Optix, ProRat, Shark, Turkojan a Vír . Úplný seznam nástrojů RAT je příliš dlouhý na to, aby se zde zobrazil, a stále roste.

Příznaky viru RAT

Jak zjistit, zda máte virus RAT? Je to trochu obtížné. RAT jsou přirozeně skryté a mohou se pokusit zabránit identifikaci sebe sama pomocí náhodného názvu souboru nebo struktury cesty k souboru.

Běžně, a Virus RAT červů nezobrazuje se v seznamech spuštěných programů nebo úkolů a jeho akce jsou podobné jako u legálních programů. Kromě, RAT spyware bude spravovat využití počítačových zdrojů a blokovat varování o nízkém výkonu PC. Hackeři RAT se také obvykle nebudou vzdávat odstraněním souborů nebo pohybem kurzoru, když používáte počítač.

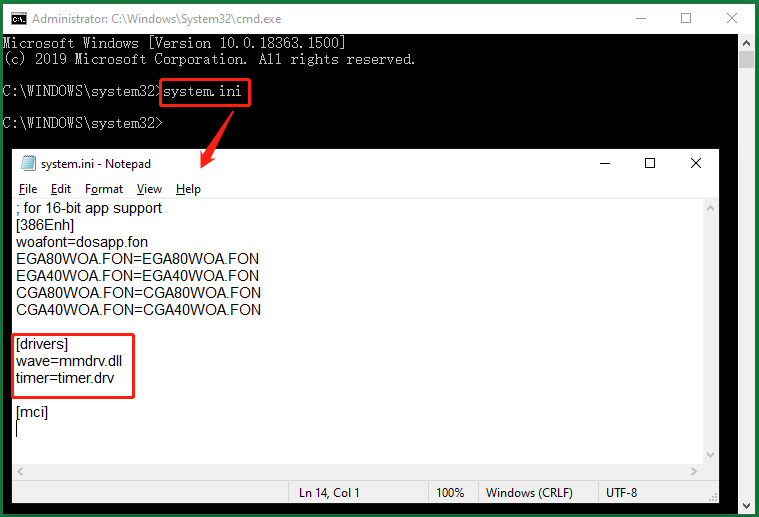

Pro informaci: Použijte System.ini k identifikaci RAT infekce

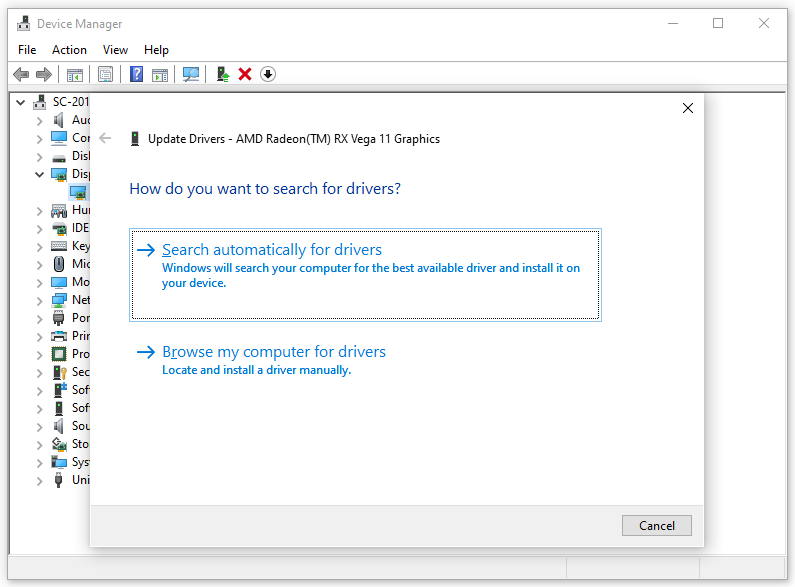

Otevřete příkazový řádek lépe jako správce, zadejte system.ini a stiskněte Enter . Poté se zobrazí poznámkový blok s několika podrobnostmi o vašem systému. Podívejte se na Řidiči Pokud to vypadá stručně, jak ukazuje obrázek níže, jste v bezpečí. pokud existují nějaké další liché znaky, mohou existovat některá vzdálená zařízení, která přistupují k vašemu systému prostřednictvím některých vašich síťových portů.

Detekce trojského koně na dálku

Jak detekovat vzdálený přístup trojského koně? Pokud se nemůžete rozhodnout, zda používáte počítač s viry RAT, nebo ne pouze podle příznaků (existuje jen málo příznaků), musíte požádat o externí pomoc, například spoléhat se na antivirové programy. Mnoho běžných bezpečnostních aplikací je dobrých RAT virové skenery a RAT detektory .

Nejlepší nástroje pro odstranění trojského koně na dálku

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

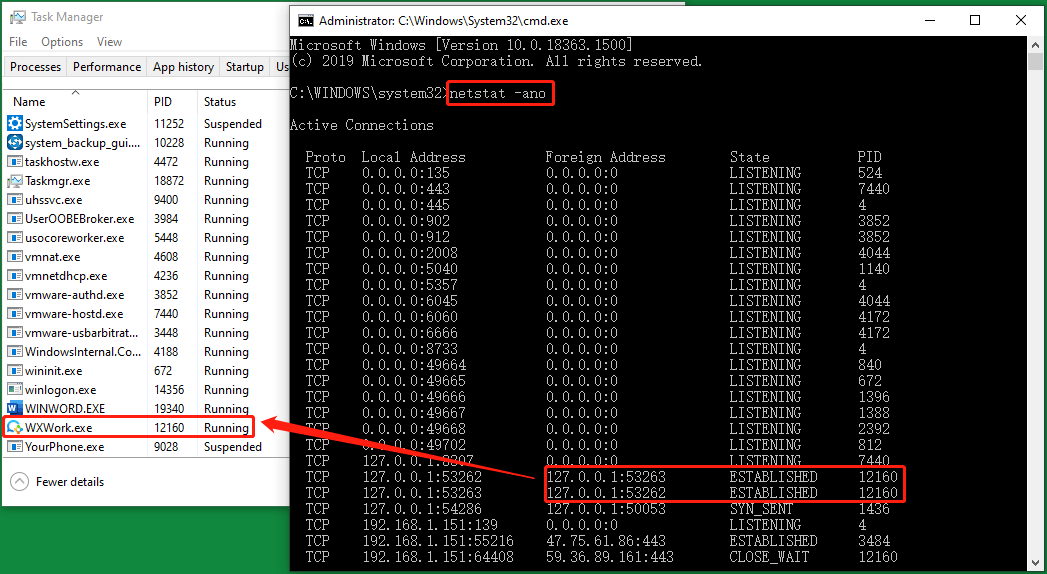

FIY: Najděte RAT pomocí CMD a Správce úloh

Můžete se pokusit zjistit podezřelé položky společně se Správcem úloh a CMD. Typ netstat -ano v příkazovém řádku a vyhledejte PID zavedených programů, které mají cizí IP adresu a jsou zobrazeny OPAKOVANĚ. Poté vyhledejte stejný PID v souboru Detaily na kartě Správce úloh vyhledejte cílový program. Neznamená to však, že cílový program je RAT jistě, pouze podezřelý program. K potvrzení, že založeným programem je RAT malware, je zapotřebí další identifikace.

Můžete také použít podezřelou cizí IP adresu a zjistit jeho registrovanou polohu online. Mnoho webů, které vám mohou pomoci https://whatismyipaddress.com/ . Pokud místo s vámi nemá vůbec žádné spojení, ne místo vašich přátel, společnosti, příbuzných, školy, VPN atd., Pravděpodobně jde o místo hackera.

Odstranění trojského koně na dálku

Jak odebrat trojského koně pro vzdálený přístup? Nebo, jak se zbavit viru RAT?

Fáze 1

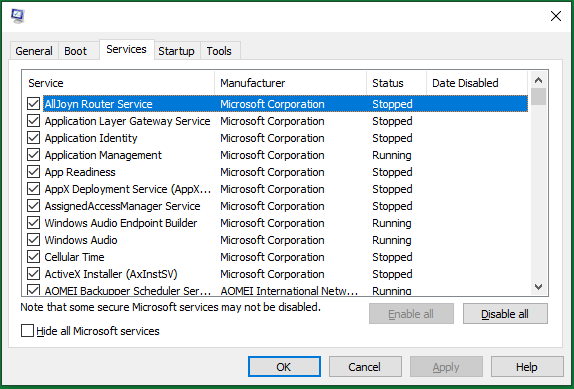

Pokud můžete najít konkrétní škodlivé soubory nebo programy, jednoduše je vymažte z počítače nebo alespoň ukončete jejich procesy. Můžete to udělat ve Správci úloh nebo Obslužný program Windows MSConfig .

Typ chybná konfigurace ve Windows Spustit a stiskněte Enter nebo klikněte OK ke spuštění okna MSConfig. Tam přepněte na Služby Na záložce najděte cílové služby a deaktivujte je.

Po odinstalování nebo blokování některých programů nebo služeb stačí restartovat počítač.

Fáze 2

Nainstalujte a spusťte RAT odstraňovač jako Malwarebytes Anti-Malware a Anti-Exploit k odstranění přidružených souborů a úprav registru.

Fáze 3

Ke kontrole podezřelých souborů a programů, které se spouštějí při spuštění systému Windows, použijte kontrolní nástroje, například Autorun.exe.

Fáze 4

Zkontrolujte síťová připojení, která zhasínají nebo přicházejí do systému a která by neměla existovat. Nebo jednoduše přímo přerušte připojení k internetu.

Jak se chránit před RAT Cyber Attack?

Stejně jako se chráníte před dalšími síťovými malwarovými hrozbami, musíte pro ochranu trojského koně se vzdáleným přístupem obecně zabránit stahování neznámých položek; udržujte antimalware a firewall aktuální, pravidelně měňte svá uživatelská jména a hesla; (z administrativního hlediska) zablokujte nepoužívané porty, vypněte nepoužívané služby a sledujte odchozí provoz.

# 1 Vyvarujte se stahování z nedůvěryhodných zdrojů

Nejúčinnější a nejjednodušší prevencí je především nikdy stahovat soubory z nezabezpečených zdrojů. Místo toho vždy získejte, co chcete, z důvěryhodných, autorizovaných, oficiálních a bezpečných míst, jako jsou oficiální webové stránky, autorizované obchody a dobře známé zdroje.

# 2 Udržujte brány firewall a antivirový program aktuální

Bez ohledu na to, jaký firewall nebo antimalwarový program máte, nebo dokonce pokud máte více než jeden z nich, udržujte tyto bezpečnostní služby aktuální. Nejnovější verze vždy využívají nejnovější bezpečnostní technologie a jsou speciálně navrženy pro aktuální populární hrozby.

Výše zmíněné Malwarebytes a další antiviry mohou také zabránit tomu, aby vektor počáteční infekce umožnil napadení systému.

# 3 Pravidelně měňte svá uživatelská jména a hesla

Je dobrým zvykem pravidelně měnit různé účty, abyste bojovali proti krádežím účtů, zejména u hesel. Kromě toho vám doporučujeme využít různé druhy bezpečnostních funkcí poskytovaných prodejci služeb k zabezpečení vašich účtů, jako je dvoufaktorové ověřování (2FA).

6 detekcí malwaru / 18 typů malwaru / 20 nástrojů pro odstranění malwaru

6 detekcí malwaru / 18 typů malwaru / 20 nástrojů pro odstranění malwaruCo je detekce spywaru a malwaru? Jak provádět detekci malwaru? Jak zjistit, zda jste nakaženi malwarem? Jak přežít před útoky malwaru?

Přečtěte si více# 4 Upgradujte své právní programy

Vzhledem k tomu, že trojan se vzdáleným přístupem RAT pravděpodobně využívá legitimní aplikace ve vašem počítači, měli byste tyto aplikace upgradovat na nejnovější verze. Mezi tyto programy patří vaše prohlížeče, chatovací aplikace, hry, e-mailové servery, nástroje pro video / audio / fotografie / snímky obrazovky, pracovní aplikace…

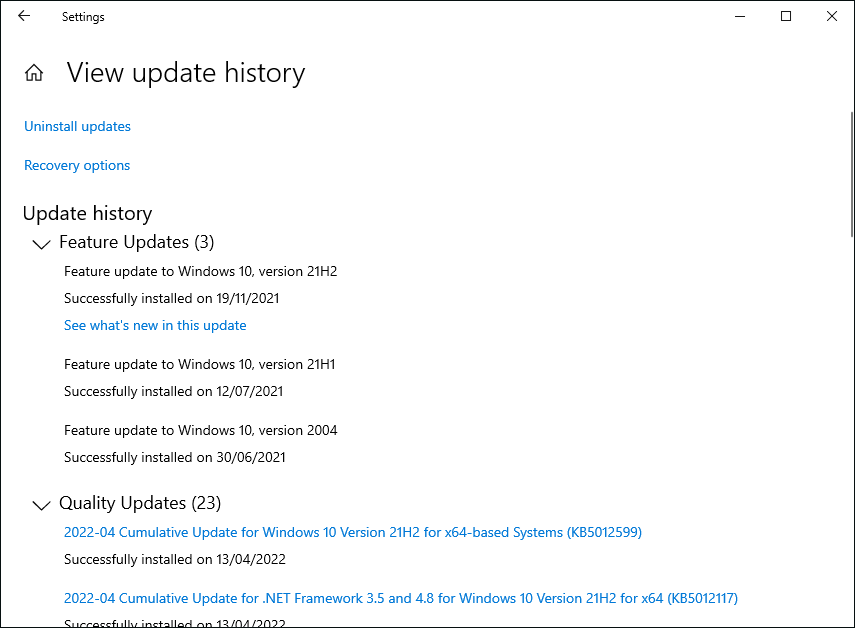

# 5 Upgradujte počítačový systém

Samozřejmě nezapomeňte opravit svůj operační systém nejnovějšími aktualizacemi. Aktualizace systému obvykle zahrnují opravy a řešení pro nedávné chyby zabezpečení, zneužití, chyby, chyby, zadní vrátka atd. Chcete-li upgradovat operační systém a chránit tak celý svůj stroj!

Zálohujte soubory proti viru RAT Software

Často se stává, že kybernetické RAT zůstávají na pracovních stanicích nebo sítích roky nezjištěné. To naznačuje, že antivirové programy nejsou neomylné a nemělo by se s nimi zacházet jako s úplnou a konečnou ochranou RAT.

Co dalšího můžete udělat, abyste ochránili soubory v počítači před úpravami, odstraněním nebo zničením? Naštěstí můžete data znovu získat i po napadení malwarem RAT, pokud máte jeho záložní kopii. Přesto musíte kopii vytvořit, než ztratíte původní soubory, pomocí spolehlivého nástroje bez RAT, jako je MiniTool ShadowMaker, což je profesionální a výkonný zálohovací program pro počítače se systémem Windows.

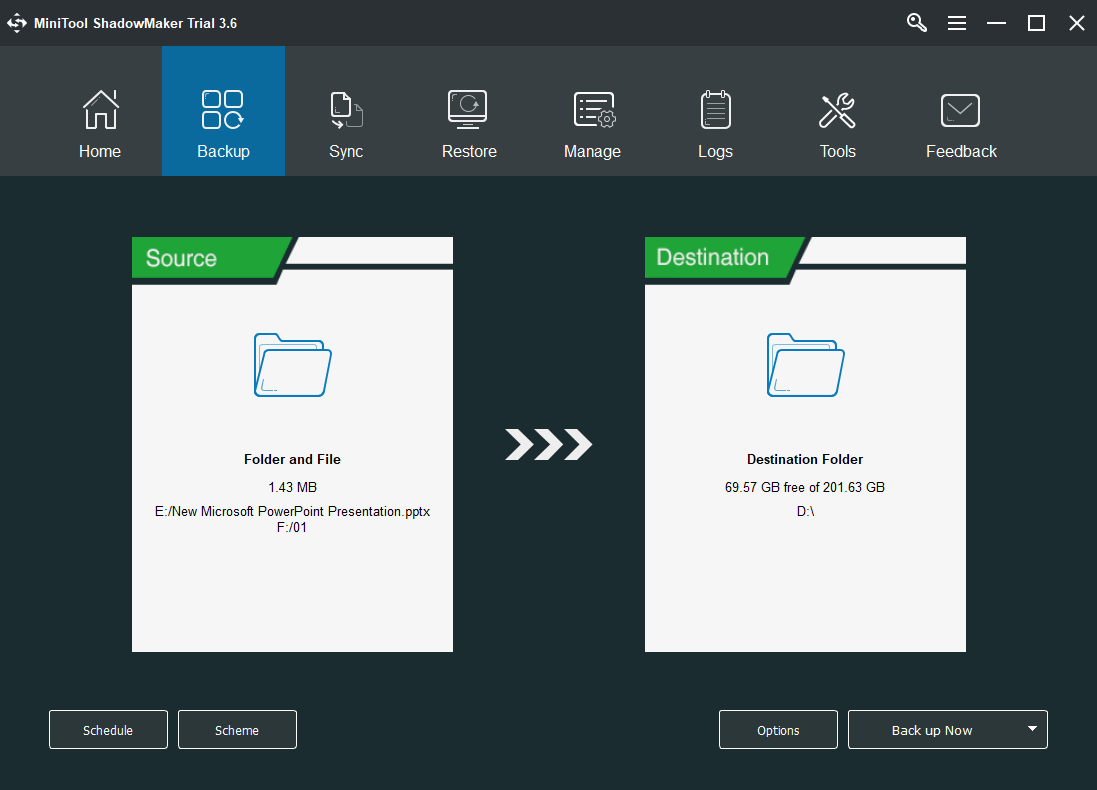

Krok 1. Stáhněte si MiniTool ShadowMaker z jeho oficiálních webových stránek nebo z výše autorizovaného tlačítka odkazu.

Krok 2. Nainstalujte a spusťte nástroj na svém PC.

Krok 3. Pokud získáte jeho zkušební verzi, budete vyzváni k zakoupení jejích placených vydání. Pokud nechcete platit, stačí kliknout na Mějte zkušební verzi možnost v pravém horním rohu využívat její zkušební funkce, které jsou stejné jako formální funkce pouze s časovým omezením.

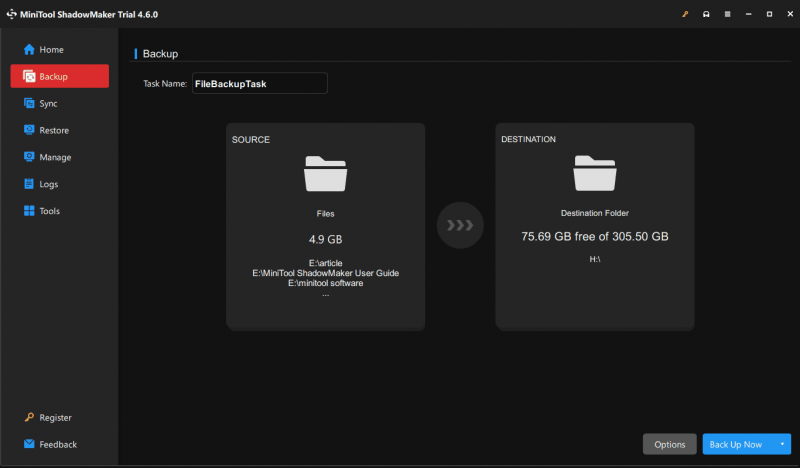

Krok 4. Když vstoupíte do jeho hlavního rozhraní, klikněte na Záloha v horní nabídce.

Krok 5. Na kartě Zálohování zadejte Zdroj soubory, které plánujete kopírovat, a Destinace místo, kam chcete záložní obrázek uložit.

Krok 6. Klikněte na Zálohujte hned tlačítko vpravo dole k provedení procesu.

Zbytek je čekat na úspěch úkolu. Ve výše uvedeném kroku 5 před spuštěním procesu nebo na kartě Spravovat po procesu můžete nastavit plán automatického zálohování těchto souborů denně, týdně, měsíčně nebo po přihlášení / vypnutí systému. Také se můžete rozhodnout, jaký druh záloh provést, plný, přírůstkový nebo rozdílový, a také kolik verzí obrazu zálohy ponechat pro případ, že by vám došlo místo v úložišti.

![Jak spustit Mac v nouzovém režimu Opravte Mac, který se nespustí v nouzovém režimu [Tipy MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/47/how-boot-mac-safe-mode-fix-mac-won-t-start-safe-mode.png)

![Jak opravit DiskPart narazil na chybu - vyřešen [MiniTool tipy]](https://gov-civil-setubal.pt/img/data-recovery-tips/04/how-fix-diskpart-has-encountered-an-error-solved.png)

![Opravy - Bylo vám odepřeno oprávnění k přístupu do této složky [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/10/fixes-you-have-been-denied-permission-access-this-folder.png)